Inhalt

Andere AbschnitteNatürlich haben Sie viele gängige Apps heruntergeladen, um Spyware zu entfernen, aber die Situation mit diesen dummen Würmern, Keyloggern und Spyware steckt immer noch in Ihrem PC fest. Nur das Sichern von Dateien und die Neuinstallation auf den ersten Blick helfen nicht viel. Führen Sie diese Schritte aus. Tun Sie dies sorgfältig und richtig.

Schritte

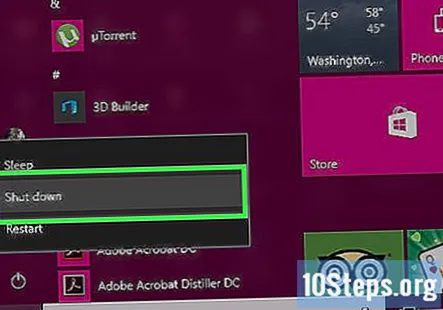

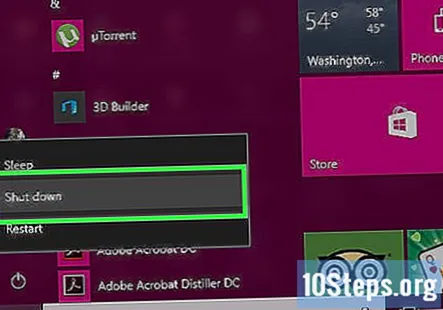

Schalten Sie den infizierten Computer aus. Öffnen Sie das Gehäuse und entfernen Sie die Hauptfestplatte (die die Betriebssystempartition enthält).

Wenn Sie ein externes USB / IEEE1394-Laufwerksgehäuse haben, können Sie das infizierte Laufwerk daran anschließen, anstatt die nächsten beiden Schritte auszuführen.

Schalten Sie den sauberen Computer aus. Öffnen Sie das Gehäuse und schließen Sie das infizierte Laufwerk an.

Schalten Sie den sauberen Computer ein. Stellen Sie unbedingt sicher, dass das saubere Betriebssystem und nicht das infizierte Laufwerk gestartet wird! Die meisten PCs verfügen über ein Startmenü, auf das kurz nach dem Einschalten über die Taste F11 oder ESC zugegriffen werden kann.

Stellen Sie sicher, dass Sie alle Dateien sehen können. Sobald das Betriebssystem des sauberen Computers gestartet wurde, möchten Sie temporäre Dateien vom infizierten Laufwerk entfernen, um die Suche zu vereinfachen. Aber zuerst möchten Sie alle Dateien sehen, auch versteckte und Systemdateien. Gehen Sie zu "Systemsteuerung" -> "Ordneroptionen" und klicken Sie oben im Fenster "Ordneroptionen" auf die Registerkarte "Ansicht". Sie möchten die folgenden Optionen ändern:

- Einschalten: Aktivieren Sie das Kontrollkästchen, um den Inhalt der Systemordner anzuzeigen

- Einschalten: Wählen Sie diese Option, um versteckte Dateien und Ordner anzuzeigen

- Ausschalten: Deaktivieren Sie die Option Erweiterungen für bekannte Dateitypen ausblenden.

- Ausschalten: Deaktivieren Sie das Kontrollkästchen geschützte Betriebssystemdateien ausblenden (empfohlen).

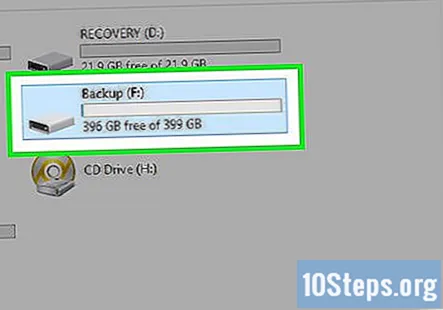

Notieren Sie sich den Laufwerksbuchstaben Ihres infizierten Laufwerks. Es wird wahrscheinlich E: oder F: sein, abhängig von der Anzahl der Festplatten, Partitionen und CD / DVD-Laufwerke, die Sie in Ihrem sauberen Computer haben. Nehmen wir an, wir haben es mit dem Laufwerk F: für diesen Artikel zu tun.

Löschen Sie Ihre temporären Dateiordner. Sobald Ihre Ordner für temporäre Dateien gelöscht wurden, müssen viel weniger Dateien durchsucht werden. Dies sollte die nächsten Schritte etwas weniger lästig machen. Einige der folgenden Orte sind möglicherweise nicht vorhanden, andere befinden sich möglicherweise an leicht unterschiedlichen Orten. Es ist wichtig, dass Sie den Cache für alle Ihre Browser (IE / Netscape / Firefox / Opera) finden und löschen und ihn für jeden einzelnen Benutzer löschen! Überprüfen Sie die folgenden Ordner und löschen Sie deren Inhalt, jedoch nicht die Verzeichnisse selbst.

- F: TEMP

- F: Windows TEMP oder F: WINNT Temp (nur NT4 und Windows 2000 verwenden "WinNT")

- F: WINNT Profile Benutzername Lokale Einstellungen Temp

- F: WINNT Profile Benutzername Lokale Einstellungen Temporäre Internetdateien

- F: WINNT Profile Benutzername Lokale Einstellungen Anwendungsdaten Mozilla Firefox Profile SomeRandomName.default Cache

- F: Dokumente und Einstellungen Benutzername Lokale Einstellungen Temp

- F: Dokumente und Einstellungen Benutzername Lokale Einstellungen Temporäre Internetdateien

- F: Dokumente und Einstellungen Benutzername Lokale Einstellungen Anwendungsdaten Mozilla Firefox Profile SomeRandomName.default Cache

Stellen Sie sicher, dass in Ihrem Papierkorb alle Dateien leer sind.

Versuchen Sie, das infizierte Laufwerk nur dann in einem Ordner auf dem sauberen Teil des Computers zu sichern, wenn Sie über genügend Speicherplatz verfügen. Wenn Sie das gesamte Laufwerk sichern können, sollten Sie dies tun. Andernfalls sollten Sie nur mit dem Ordner "Dokumente und Einstellungen" ("Profile" unter NT4) und möglicherweise einigen Ordnern für Ihre Computerspiele davonkommen können (einige Spiele speichern ihre gespeicherten Spiele, ihre Karten hoch) Partituren usw. in ihrem Programmordner).

Führen Sie vollständig vollständige Antiviren- und Spyware-Scans Ihres Computers durch. Dies wird hoffentlich einige Dinge auf dem infizierten Laufwerk F: finden und entfernen.

- Laden Sie Spybot Search and Destroy und Lavasoft Adaware herunter und installieren Sie es. Es ist wichtig, dass Sie beide Dienstprogramme verwenden, da sie häufig mehr Malware zusammen finden.

- Aktualisieren Sie die Definitionsdateien, wenn Sie dazu aufgefordert werden.

- Scannen Sie Ihr Gerät (dies kann eine Weile dauern).

- Entfernen Sie alle gefundenen Spyware.

- Stellen Sie sicher, dass ein Antivirenprogramm installiert und auf dem neuesten Stand ist. Führen Sie einen vollständigen Scan in Ihrem System durch und entfernen Sie alle Viren, Trojaner und Würmer, die das Programm findet.

Wenn alle Scans auf Malware abgeschlossen sind, fahren Sie mit "C: Programme "(auf dem Laufwerk Ihres sauberen PCs) und kopieren Sie die gesamten Programmverzeichnisse für Spybot, Ad-Aware und Ihr Antivirenprogramm in ein neues Verzeichnis auf Ihrem infizierten Laufwerk mit dem Namen" F: Cleaners ". Kopieren Sie auch die Installationsprogramme für diese Programme in den Ordner "F: Cleaners". Sie können sie später jederzeit benötigen.

Drücken Sie eine Windows-Taste + F, um das Fenster zum Auffinden von Dateien aufzurufen. Wenn Sie einen kleinen animierten Hund sehen, möchten Sie ihn vielleicht ausschalten, weil er die Suche viel ärgerlicher macht. Die Suchoptionen, die Sie für die von uns durchgeführten Suchvorgänge verwenden möchten, sind "Nach allen Dateien und Ordnern suchen" mit den folgenden aktivierten "Erweiterten Optionen":

- Systemordner durchsuchen

- Durchsuche versteckte Dateien und Ordner

- Durchsuchen Sie Ihre Unterordner

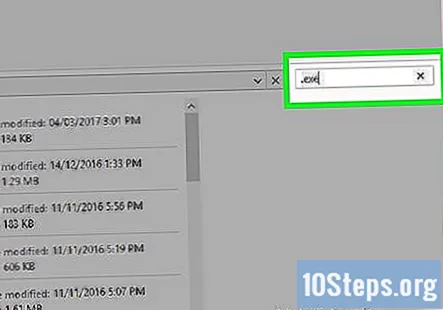

Schauen Sie nur in die F: Laufwerk für Dateinamen, die mit " *. exe" übereinstimmen und in der letzten Woche geändert wurden. Geben Sie einfach " *. Exe": "Sternchenzeit exe" ein und geben Sie "innerhalb der letzten Woche" an. Sie können auch versuchen, nach "letzten Monat" zu suchen, je nachdem, wie lange Ihr Computer infiziert ist.

- Führen Sie die Suche aus. Lass es laufen, bis es fertig ist.

- Untersuchen Sie die gefundenen Dateien. Einige davon erkennen Sie möglicherweise, insbesondere wenn Sie kürzlich bestimmte Programme installiert haben. Wenn Sie beispielsweise kürzlich Lavasoft Ad-Aware aktualisiert oder installiert haben, wird in diesen Listen möglicherweise "F: Programme Lavasoft Ad-Aware SE Personal Ad-Aware.exe" angezeigt. Ignorieren Sie diesen Dateityp. Die Art von Datei, nach der Sie suchen, befindet sich normalerweise in F: Windows system32, hat eine Größe von weniger als 100 KB und einen lustigen Namen wie "lkaljya.exe".

- Alle Dateien, die Sie finden, sollten in ein temporäres Verzeichnis verschoben werden, bis Sie überprüfen können, ob sie legitim sind. Sie können beispielsweise einen Ordner "F: Quarantäne" erstellen und dort in einen Unterordner "F: Quarantäne Windows System32" verschieben.

- Einige schädliche Dateien sind auch im Verzeichnis F: Windows system32 drivers versteckt. Sie haben auch lustige Namen wie "lkaljya.sys".

- Alle Dateien, die Sie finden, sollten in ein temporäres Verzeichnis verschoben werden, bis Sie überprüfen können, ob sie legitim sind. Sie können beispielsweise einen Ordner "F: Quarantäne" erstellen und dort in einen Unterordner "F: Quarantäne Windows System32 Treiber" verschieben.

- Wenn Sie ein On-Access-Antivirenprogramm haben, kann es sich tatsächlich beschweren, dass es in der Sekunde, in der Sie die verdächtige Datei auswählen, einen Trojaner gefunden hat. Wenn dies der Fall ist, müssen Sie es nicht unter Quarantäne stellen. Lassen Sie es einfach vom Virenschutzprogramm entfernen.

- Achten Sie besonders auf *. Exe-Dateien mit zufälligen oder anspruchsvollen Namen. Anspruchsvolle Namen versuchen wichtig zu erscheinen, indem sie den wirklich nützlichen Programmen sehr nahe kommen. Ein nützliches Programm ist beispielsweise "svchost.exe", während ein verdächtiges Programm "scvhost.exe" sein könnte.

- Eine andere gute Möglichkeit, gute und schlechte Produkte zu identifizieren, besteht darin, mit der rechten Maustaste auf die ausführbare Datei zu klicken und auf "Eigenschaften" zu klicken. Wählen Sie dann die Registerkarte "Version" (falls verfügbar). Wenn die Datei von einem Unternehmen digital signiert ist, verfügt sie auf dieser Registerkarte über die Eigenschaft "Firmenname", z. B. "Microsoft Corporation" oder "Apple Computer Inc" oder "Logitech" usw. Diese Dateien sind wahrscheinlich sicher und gut. Wenn die Datei nicht signiert ist, sollten Sie weitere Untersuchungen durchführen.

- Wenn Sie Zweifel haben, gehen Sie zu Google und geben Sie den vollständigen Namen der ausführbaren Datei des Verdächtigen ein: "scvhost.exe", zum Beispiel. Untersuchen Sie die Suchergebnisse. Oft sehen Sie Links wie "scvhost.exe, gut oder schlecht?" oder "Was macht diese Datei?" und Sie können sehen, ob es sich um eine notwendige Datei oder einen gefährlichen Trojaner handelt.

- Achten Sie besonders auf *. Exe-Dateien, die Sie in F: windows system32 und (insbesondere) an einer beliebigen Stelle in F: Dokumente und Einstellungen finden. Es sollten wirklich nicht viele / keine ausführbaren Dateien im Ordner "Dokumente und Einstellungen" vorhanden sein.

Wiederholen Sie den vorherigen Schritt, aber suchen Sie stattdessen nach Dateinamen, die dem Muster " *. DLL" entsprechen. OK?.

Wiederholen Sie den vorherigen Schritt, aber suchen Sie stattdessen nach Dateinamen, die dem Muster " *. Sys" entsprechen.

Dieser letzte Schritt ist ziemlich kompliziert, aber normalerweise gelingt es ihm, die meisten hartnäckigsten Würmer und Trojaner loszuwerden. Sie sind so verabscheuungswürdig. Achten Sie genau darauf und vermasseln Sie es nicht.

- Gehen Sie zu Start-> Ausführen und geben Sie "regedit" ein und drücken Sie die Eingabetaste.

- Laden Sie den "SOFTWARE" -Stamm vom infizierten Computer und entfernen Sie alle fehlerhaften "Run on Login" -Einträge.

- Wählen Sie HKEY_LOCAL_MACHINE aus, indem Sie mit der linken Maustaste darauf klicken.

- Gehen Sie zum Menü Datei und klicken Sie auf "Load Hive".

- Navigieren Sie zu F: Windows System32 Config und laden Sie die Datei "SOFTWARE".

- Sie werden nach einem Schlüsselnamen gefragt. Geben Sie also "INFECTED_SOFTWARE" ein und drücken Sie die Eingabetaste.

- Klicken Sie auf das Pluszeichen an der Seite von HKEY_LOCAL_MACHINE, um den Schlüssel von "INFECTED_SOFTWARE" anzuzeigen.

- Navigieren Sie zu HKEY_LOCAL_MACHINE INFECTED_SOFTWARE Microsoft Windows CurrentVersion Run.

- Sichern Sie sie!!!!!! Klicken Sie mit der rechten Maustaste auf "Ausführen" und wählen Sie "Daten exportieren" und speichern Sie diese Datei "INFECTED_SOFTWARE, RUN.reg" im Quarantäneordner. Beachten Sie, dass, wenn Sie diese Sicherungssache später wiederherstellen müssen, während die infiziert Der Computer läuft noch. Sie müssen die Registrierungsdatei in einem Texteditor öffnen und den Schlüsselpfad geringfügig ändern. HKEY_LOCAL_MACHINE INFECTED_SOFTWARE müsste beispielsweise in HKEY_LOCAL_MACHINE SOFTWARE geändert werden. Wenn Sie diese Registrierungsdatei lediglich sofort wiederherstellen möchten, während Sie auf einem sauberen Computer ausgeführt werden, müssen Sie diese Datei nicht bearbeiten. Stellen Sie einfach zu 100% sicher, dass der Hive noch geladen ist, und doppelklicken Sie auf die Registrierungsdatei, damit Sie die Schlüssel / Werte an den entsprechenden Stellen erneut einfügen können.

- Im rechten Bereich sollte eine Liste mit vielen # Einträgen angezeigt werden. Einige davon können Programme wie Java Update, AOL Instant Messenger, MSN Messenger / Windows Live Messenger, ICQ, Trillian, nVidia / ATI-Treiber, Soundtreiber, Tastatur- / Maustreiber, Antivirus, Firewall-Software usw. enthalten.

Verwenden Sie noch einmal Ihr bestes Urteilsvermögen und die zuvor beschriebenen Methoden, um zwischen Gut und Böse zu unterscheiden. Wenn Sie feststellen, dass etwas nicht stimmt, nehmen Sie die EXE-Datei, auf die der Schlüssel zeigt, und werfen Sie sie zur Quarantäne in den Ordner. Löschen Sie den Schlüssel. Sie können es später jederzeit mithilfe der Registrierungssicherung wiederherstellen.

- Führen Sie die gleichen Schritte in "RunOnce" und "RunOnceEx" direkt neben der Taste "Ausführen" aus. Sie können Einträge enthalten oder nicht.

- Wenn Sie fertig sind, ist es wichtig, dass Sie auf "INFECTED_SOFTWARE" klicken und dann zum Menü "Datei" gehen und "Hive entladen" wählen.

- Laden Sie die Struktur "DEFAULT" vom infizierten Computer (F: Windows System32 Config DEFAULT) und entfernen Sie alle fehlerhaften "Run on Login" -Einträge. Verwenden Sie die gleichen Schritte wie im Schritt "SOFTWARE". Hinweis: Der "DEFAULT" -Stamm verfügt möglicherweise nicht einmal über einen "Run" -Schlüssel. Wenn dies der Fall ist, überspringen Sie es. Stellen Sie sicher, dass Sie "INFECTED_DEFAULT" entladen, wenn Sie fertig sind.

- Laden Sie den Bienenstock jedes Benutzers vom infizierten Laufwerk. Sie finden die Struktur unter F: Dokumente und Einstellungen Benutzername NTUSER.DAT - laden Sie sie als "INFECTED_USERNAME" und gehen Sie dann die Schlüssel "Run / RunOnce / RunOnceEx" für fehlerhafte Einträge durch. Sie kennen die Übung inzwischen, oder? Stellen Sie sicher, dass Sie jeden Bienenstock entladen, wenn Sie fertig sind.

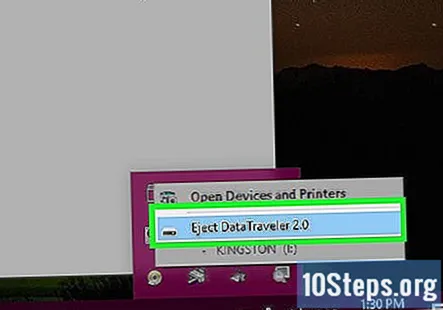

Wenn Sie ein externes Festplattengehäuse verwenden, entfernen Sie es mit "Hardware sicher entfernen" von Ihrem PC, schalten Sie es aus und entfernen Sie das (hoffentlich inzwischen) gereinigte Laufwerk. Andernfalls müssen Sie Ihren sauberen PC ausschalten und das gereinigte Laufwerk aus dem Gehäuse entfernen.

Installieren Sie das gereinigte Laufwerk in einem eigenen Gehäuse und schalten Sie Ihren gereinigten PC ein.

- Wenn sich Ihr PC zu diesem Zeitpunkt absolut weigert, zu booten, haben Sie möglicherweise keine andere Wahl, als das Laufwerk zu löschen und Windows neu zu installieren. Stellen Sie sicher, dass Sie alles gesichert haben und alle CDs und Lizenzschlüssel neu installiert haben, bevor Sie dies tun.

Wenn Ihr PC startet, sollten Sie die Anti-Spyware-Programme sofort im Ordner "Cleaners" ausführen. Wenn auf Ihrem PC noch Spyware vorhanden ist, befindet sich diese wahrscheinlich zu diesem Zeitpunkt in einem geschwächten Zustand und kann jetzt erliegen. Führen Sie auch Ihr aktuell installiertes Antivirenprogramm aus oder versuchen Sie, Ihr Antivirenprogramm im Ordner "Cleaners" auszuführen. es kann funktionieren oder nicht.

Wenn Sie sicher sind, dass Sie alle Malware entfernt haben, können Sie Ihre Windows-Installation fortsetzen. Wenn die Leistung jedoch nicht akzeptabel ist, haben Sie möglicherweise keine andere Wahl, als sie neu zu installieren. Einige Malware-Programme sind so hartnäckig, dass es weniger Aufwand erfordert, einfach mit einem sauberen Blatt neu zu beginnen.

Community Fragen und Antworten

Tipps

- Windows NT und Windows 2000 verwenden einen "WINNT" -Ordner anstelle eines "WINDOWS" -Ordners.

- Eine viel einfachere Methode besteht darin, den infizierten Windows-Computer mit Linux auf einer CD oder einem USB-Laufwerk zu starten. Führen Sie dann ein Windows-Antivirenprogramm aus, während Sie den Computer unter einem Linux-Betriebssystem betreiben. Auf vielen älteren Computern kann problemlos Linux ausgeführt werden, das sicher ist und die meisten Aufgaben ausführen kann.

- Vermeiden Sie vollständig Warez-, Crack- und Porno-Websites (es sei denn, Sie verwenden ein Unix-basiertes Betriebssystem wie Linux oder Solaris) - sie sind Brutstätten für Infektionen Ihres Computers. Wenn Sie müssen, verwenden Sie Firefox mit aktiviertem Adblock und Noscript.

- Windows 95/98 / ME, insbesondere 95 und 98 in geringerem Maße, sind wahrscheinlich keine Reparatur wert. Einfach sichern, bereinigen und neu installieren.

- Wenn Sie keinen anderen Computer haben, besorgen Sie sich Malwarebytes Chameleon. Dadurch werden alle ausgeführten Viren beendet.

- Wenn Sie einen neuen Computer einrichten, müssen Sie ihn dual starten. Das bedeutet, dass zwei Betriebssysteme auf demselben Computer installiert werden. Wenn Windows mit einem Virus infiziert wird, können Sie den Computer mit dem anderen Betriebssystem starten und die Reparatur durchführen. Ubuntu ist einer der Linux-Typen, mit denen dies einfach einzurichten ist.

Warnungen

- Löschen Sie keine Dateien, es sei denn, Sie sind sicher, dass sie fehlerhaft sind. Legen Sie sie in einen speziellen Quarantäneordner, aber stellen Sie sicher, dass Sie ihnen nicht erlauben, etwas zu infizieren, wenn sich herausstellt, dass sie nicht so harmlos sind. Überlassen Sie es der Antiviren- / Antispyware-Software, die Dateien nach Möglichkeit unter Quarantäne zu stellen, anstatt sie selbst zu löschen.

- Laden Sie keine Software herunter, die in glänzenden, blinkenden Bannerwerbung beworben wird. Dies wird Sie wahrscheinlich infizieren.

- Seien Sie vorsichtig, wenn Sie auf Dateien klicken. Doppelklicken Sie nicht, Sie möchten Ihren sauberen PC nicht infizieren! Wenn Sie die Dateiöffnung mit einem Klick aktiviert haben, deaktivieren Sie sie, bevor Sie das infizierte Laufwerk durchsuchen.

- Sie können mit einem infiziert werden MBR-Rootkit. Diese sind relativ leicht zu reparieren, aber Ihre Lernkurve kann steil sein. MBR-Rootkits befinden sich im Master Boot Record Ihrer Festplatte. Sie starten Malware, noch bevor Windows hochfährt. Sie sind sehr verstohlen.

- Verwenden Sie zum Entfernen eines Rootkits ein Programm wie Norton Power Eraser, um einen Rootkit-Scan auszuführen.

Dinge, die du brauchen wirst

- Ein anderer Computer. Dieser Vorgang funktioniert nur dann wirklich, wenn Sie die Spyware töten können, während sie inaktiv ist.